Алгоритм Ленстры — Ленстры — Ловаса

Алгоритм Ленстры — Ленстры — Ловаса (ЛЛЛ-алгоритм, LLL-алгоритм) — алгоритм редукции базиса решётки, разработанный Арьеном Ленстрой, Хендриком Ленстрой и Ласло Ловасом в 1982 году[1]. За полиномиальное время алгоритм преобразует базис на решётке (подгруппе ) в кратчайший почти ортогональный базис на этой же решётке. По состоянию на 2019 год алгоритм Ленстры — Ленстры — Ловаса является одним из самых эффективных для вычисления редуцированного базиса в решётках больших размерностей. Он актуален прежде всего в задачах, сводящихся к поиску кратчайшего вектора решётки.

История

Алгоритм был разработан голландскими математиками Арьеном Ленстрой и Хендриком Ленстрой совместно с венгерским математиком Ласло Ловасом в 1982 году[1][2].

Основной предпосылкой для создания ЛЛЛ-алгоритма послужило то, что процесс Грама ― Шмидта работает только с векторами, компоненты которых являются вещественными числами. Для векторного пространства процесс Грама ― Шмидта позволяет преобразовать произвольный базис в ортонормированный («идеал», к которому стремится ЛЛЛ-алгоритм). Но процесс Грама ― Шмидта не гарантирует того, что на выходе каждый из векторов будет целочисленной линейной комбинацией исходного базиса. Таким образом, полученный в результате набор векторов может и не являться базисом исходной решётки. Это привело к необходимости создания специального алгоритма для работы с решётками[3].

Изначально алгоритм использовался для факторизации многочленов с целыми коэффициентами, вычисления диофантовых приближений вещественных чисел и для решения задач линейного программирования в пространствах фиксированной размерности, а впоследствии и для криптоанализа[4][2].

Редукция базиса

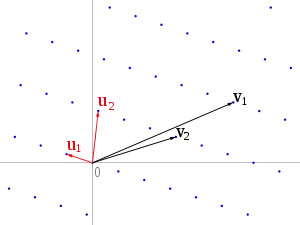

Решётка в евклидовом пространстве — это подгруппа группы , порожденная линейно независимыми векторами из , называемыми базисом решётки. Любой вектор решётки может быть представлен целочисленной линейной комбинацией базисных векторов[5]. Базис решётки определяется неоднозначно: на рисунке изображены два различных базиса одной и той же решётки.

Редукция базиса заключается в приведении базиса решётки к особому виду, удовлетворяющему некоторым свойствам. Редуцированный базис должен быть, по возможности, наиболее коротким среди всех базисов решётки и близким к ортогональному (что выражается в том, что итоговые коэффициенты Грама — Шмидта должны быть не больше )[3].

Пусть в результате преобразования базиса с помощью процесса Грама ― Шмидта получен базис , с коэффициентами Грама — Шмидта, определяемыми следующим образом:

- , для всех таких, что .

Тогда (упорядоченный) базис называется -ЛЛЛ-редуцированным базисом (где параметр находится в промежутке ), если он удовлетворяет следующим свойствам[3]:

- Для всех таких, что . (условие уменьшения размера)

- Для имеет место: . (условие Ловаса)

Здесь — норма вектора, — cкалярное произведение векторов.

Изначально Ленстра, Ленстра и Ловас в своей статье продемонстрировали работу алгоритма для параметра . Несмотря на то что алгоритм остаётся корректным и для , его работа за полиномиальное время гарантируется только для в промежутке [1].

Свойства редуцированного базиса

Пусть — сокращённый алгоритмом ЛЛЛ с параметром базис на решётке . Из определения такого базиса можно получить несколько свойств . Пусть — норма кратчайшего вектора решётки, тогда:

- Первый вектор базиса не может быть значительно длиннее кратчайшего ненулевого вектора:. В частности, для получается [6].

- Первый вектор базиса ограничен определителем решётки:. В частности, для получается [3].

- Произведение норм векторов не может быть сильно больше определителя решётки:. В частности, для [3].

Базис, преобразованный методом ЛЛЛ, почти самый короткий из всех возможных, в том смысле, что существуют абсолютные границы такие, что первый базисный вектор не более чем в раз длиннее самого короткого вектора решётки, аналогично, второй вектор базиса не более чем в раз превосходит второй кратчайший вектор решётки и так далее (что прямо следует из свойства 1)[6].

Алгоритм

Входные данные[7]:

- базис решётки (состоит из линейно независимых векторов),

- параметр c , чаще всего (выбор параметра зависит от конкретной задачи).

Последовательность действий[4]:

- Сначала создается копия исходного базиса, которая ортогонализуется для того, чтобы по ходу алгоритма текущий базис сравнивался с полученной копией на предмет ортогональности ().

- Если какой-либо коэффициент Грама — Шмидта (с ) по модулю больше , то проекция одного из векторов текущего базиса на вектор ортогонализованного базиса с другим номером составляет больше половины . Это говорит о том, что необходимо вычесть из вектора вектор , домноженный на округленный (округление нужно, так как вектор решётки остается вектором этой же решётки только при умножении на целое число, что следует из её определения). Тогда станет меньше , так как теперь проекция на будет меньше половины . Таким образом производится проверка соответствию 1-му условию из определения ЛЛЛ-редуцированного базиса.

- Пересчитывается для .

- Для проверяется 2-е условие, введенное авторами алгоритма как определение ЛЛЛ-редуцированного базиса[1]. Если условие не выполнено, то индексы проверяемых векторов меняются местами. И условие проверяется снова для того же вектора (уже с новым индексом).

- Пересчитываются для и для

- Если остался какой-либо , по модулю превышающий (уже с другим ), то надо вернуться к пункту 2.

- Когда все условия проверены и сделаны изменения, алгоритм завершает работу.

В алгоритме — округление по правилам математики. Процесс алгоритма, описанный на псевдокоде[7]:

ortho (выполнить процесс Грама — Шмидта без нормировки); определить , всегда подразумевая наиболее актуальные значения присвоить пока : для j от до 0: если , то: ; Обновить значения для ; конец условия; конец цикла; если , то: иначе: поменять и местами; Обновить значения для ; для ; ; конец условия; конец цикла.

Выходные данные: редуцированный базис: .

Вычислительная сложность

На входе имеется базис -мерных векторов с .

Если вектора базиса состоят из целочисленных компонент, алгоритм приближает кратчайший почти ортогональный базис за полиномиальное время , где — максимальная длина по евклидовой норме, то есть . Основной цикл алгоритма ЛЛЛ требует итераций и работает с числами длины . Так как на каждой итерации происходит обработка векторов длины , в итоге алгоритм требует арифметических операций. Применение наивных алгоритмов сложения и умножения целых чисел даёт в итоге битовых операций[3].

В случае, когда у решётки задан базис с рациональными компонентами, эти рациональные числа сначала необходимо преобразовать в целые путем умножения базисных векторов на знаменатели их компонент (множество знаменателей ограничено некоторым целым числом ). Но тогда операции будут производиться уже над целыми числами, не превышающими . В итоге будет максимум битовых операций. Для случая, когда решётка задана в , сложность алгоритма остается такой же, но увеличивается количество битовых операций. Так как в компьютерном представлении любое вещественное число заменяется рациональным в силу ограниченности битового представления, полученная оценка верна и для вещественных решёток[3].

В то же время для размерностей меньше чем 4 задача редукции базиса более эффективно решается алгоритмом Лагранжа[8].

Пример

Пример, приводимый Вибом Босмой[9].

Пусть базис решётки (как подгруппа ), задан столбцами матрицы:

По ходу алгоритма получается следующее:

- Процесс ортогонализации Грама-Шмидта

- , и

- , поэтому и , тогда и

- При имеем и , поэтому переходим к следующему шагу.

- При имеем:

- , значит , теперь

- , значит , теперь

- , поэтому и меняются местами.

- Теперь возвращаемся к шагу 1, при этом промежуточная матрица имеет вид

Выходные данные: базис, редуцированный методом Ленстры — Ленстры — Ловаса:

Применение

Алгоритм часто применяется в рамках метода MIMO (пространственное кодирования сигнала) для декодирования сигналов, полученных несколькими антеннами[10], и в криптосистемах с открытым ключом: криптосистемах, основанных на задаче о ранце, RSA с конкретными настройками, NTRUEncrypt и так далее. Алгоритм может быть использован для нахождения целых решений в разных задачах теории чисел, в частности для поиска корней многочлена в целых числах[11].

В процессе атак на криптосистемы с открытым ключом (NTRU) алгоритм используется для поиска кратчайшего вектора решётки, так как алгоритм в результате находит целый набор кратчайших векторов[12].

В криптоанализе RSA c малой CRT-экспонентой задача, так же как в случае с NTRU, сводится к поиску кратчайшего вектора базиса решётки, который находится за полиномиальное (от размерности базиса) время[13].

В задачах о ранце, в частности, для атаки на криптосистемe Меркла — Хеллмана алгоритм ЛЛЛ ищет редуцированный базис решётки[14].

Вариации и обобщения

Использование арифметики на числах с плавающей запятой вместо точного представления рациональных чисел может значительно ускорить работу ЛЛЛ-алгоритма ценой совсем небольших численных ошибок[15].

Реализации алгоритма

Программно алгоритм реализован в следующем программном обеспечении:

- В fpLLL как автономная реализация[16];

- В GAP как функция

LLLReducedBasis[17]; - В Macaulay2 как функция

LLLв библиотекеLLLBases[18]; - В Magma как функции

LLLиLLLGram[19]; - В Maple как функция

IntegerRelations[LLL][20]; - В Mathematica как функция

LatticeReduce[21]; - В Number Theory Library (NTL) как модуль

LLL[22]; - В PARI/GP как функция

qflll[23]; - В Pymatgen как функция

analysis.get_lll_reduced_lattice[24]; - В SageMath как метод

LLL, реализованный в fpLLL и NTL[25].

Примечания

- A. K. Lenstra, H. W. Lenstra Jr., L. Lovász. Factoring polynomials with rational coefficients // Mathematische Annalen. — 1982. — С. 515—534. — ISSN 4. — doi:10.1007/BF01457454.

- The LLL Algorithm, 2010, 1 The History of the LLL-Algorithm.

- Galbraith, Steven. 17. Lattice Reduction // Mathematics of Public Key Cryptography (англ.). — 2012.

- Xinyue, Deng. An Introduction to LLL Algorithm (англ.) // Massachusetts Institute of Technology. — P. 9—10.

- Чередник И. В. Неотрицательный базис решетки // 3-е изд. — Дискрет. матем., 2014. — Т. 26. — С. 127—135.

- Regev, Oded. Lattices in Computer Science: LLL Algorithm // New York University.

- Hoffstein, Jeffrey; Pipher, Jill; Silverman, J.H. An Introduction to Mathematical Cryptography (англ.). — Springer, 2008. — P. 411. — ISBN 978-0-387-77993-5.

- Nguyen, Phong Q., Stehlé, Damien. Low-dimensional lattice basis reduction revisited (англ.) // ACM Transactions on Algorithms. — P. 1–48. — doi:10.1145/1597036.1597050.

- Bosma, Wieb. 4. LLL // Computer Algebra. — 2007.

- Shahriar Shahabuddin, Janne Janhunen, Zaheer Khan, Markku Juntti, Amanullah Ghazi. A customized lattice reduction multiprocessor for MIMO detection // 2015 IEEE International Symposium on Circuits and Systems (ISCAS). — 2015. — arXiv:1501.04860. — doi:10.1109/ISCAS.2015.7169312.

- D. Simon. Selected applications of LLL in number theory // LLL+25 Conference. — Caen, France.

- Abderrahmane, Nitaj. Cryptanalysis of NTRU with two public keys // International Association for Cryptologic Research. — Caen, France.

- Bleichenbacher, Daniel and May, Alexander. New Attacks on RSA with Small Secret CRT-Exponents // International Association for Cryptologic Research. — Darmstadt, Germany.

- Liu, Jiayang, Bi, Jingguo and Xu, Songyan. An Improved Attack on the Basic Merkle–Hellman Knapsack Cryptosystems // IEEE. — Beijing 100084, China.

- The LLL Algorithm, 2010, 4 Progress on LLL and Lattice Reduction.

- The FPLLL development team. FPLLL, a lattice reduction library. — 2016.

- Integral matrices and lattices. GAP.

- LLLBases -- lattice reduction (Lenstra-Lenstra-Lovasz bases). Macaulay2.

- LLL Reduction. Magma.

- IntegerRelations/LLL. Maple.

- LatticeReduce. Wolfram Language Documentation.

- MODULE:LLL. NTL.

- Vectors, matrices, linear algebra and sets. PARI/GP.

- pymatgen.core.lattice module. pymatgen.

- Dense matrices over the integer ring. sage.

Литература

- Huguette, Napias. A generalization of the LLL algorithm over euclidean rings or orders // J. The. Nombr. Bordeaux. — 1996. — doi:10.5802/jtnb.176.

- Cohen, Henri. A course in computational algebraic number theory (англ.). — Springer, 2000. — Vol. 138. — (GTM). — ISBN 3-540-55640-0.

- Borwein, Peter. Computational Excursions in Analysis and Number Theory (англ.). — 2002. — ISBN 0-387-95444-9.

- Hoffstein, Jeffrey; Pipher, Jill; Silverman, J.H. An Introduction to Mathematical Cryptography (англ.). — Springer, 2008. — ISBN 978-0-387-77993-5.

- Luk, Franklin T.; Qiao, Sanzheng. A pivoted LLL algorithm // Lin. Alg. Appl.. — 2011. — Т. 434, № 11. — С. 2296—2307. — doi:10.1016/j.laa.2010.04.003.

- The LLL Algorithm : Survey and Applications / Ed. by Phong Q. Nguyen and Brigitte Vallée. — Springer, 2010. — ISBN 978-3-642-02295-1. — doi:10.1007/978-3-642-02295-1.

- Murray R. Bremner. Lattice Basis Reduction : An Introduction to the LLL Algorithm and Its Applications. — CRC Press, 2011. — ISBN 9781439807026.