OpenSSL

OpenSSL — полноценная криптографическая библиотека с открытым исходным кодом, широко известна из-за расширения SSL/TLS, используемого в веб-протоколе HTTPS.

| OpenSSL | |

|---|---|

| |

| |

| Тип | библиотека функций, шифрующее программное обеспечение и утилита |

| Написана на | Си[1], Язык ассемблера и Perl |

| Операционная система | GNU/Linux[2], GNU/Hurd[2], BSD[2], macOS[2] и Microsoft Windows[2] |

| Первый выпуск | 1998 |

| Последняя версия |

|

| Читаемые форматы файлов | OpenSSL salted format[d] |

| Создаваемые форматы файлов | OpenSSL salted format[d] |

| Лицензия | Apache License 2.0[4] |

| Сайт | openssl.org (англ.) |

Поддерживает почти все низкоуровневые алгоритмы хеширования, шифрования и электронной подписи, а также реализует большинство популярных криптографических стандартов, в том числе: позволяет создавать ключи RSA, DH, DSA, сертификаты X.509, подписывать их, формировать CSR и CRT, шифровать данные и тестировать SSL/TLS соединения.

Доступна в виде пакетов для большинства UNIX-подобных операционных систем (включая Solaris/OpenSolaris, Linux, Mac OS X, QNX4[5], QNX6 и четырёх операционных систем BSD с открытым исходным кодом), а также для OpenVMS и Microsoft Windows.

OpenSSL основана на SSLeay, написанной Эриком Янгом (Eric A. Young) и Тимом Хадсоном (Tim Hudson), которые неофициально закончили работать над ней в декабре 1998 года, когда они начали работать в проекте RSA Security.

Основные релизы

| Версия | Дата релиза | Комментарий |

|---|---|---|

| 0.9.1c | 23 декабря 1998 года | |

| 0.9.2c | 22 марта 1999 года |

|

| 0.9.3 | 25 мая 1999 года |

|

| 0.9.4 | 9 августа 1999 года |

|

| 0.9.5 | 28 февраля 2000 года |

|

| 0.9.6 | 25 сентября 2000 года |

|

| 0.9.7 | 31 декабря 2002 года |

|

| 0.9.8 | 5 июля 2005 года |

|

| 1.0.0 | 29 марта 2010 года |

|

| 1.0.1 | 14 марта, 2012 года |

|

| 1.0.1k | 8 января, 2015 года | CVE-2014-3572, CVE-2015-0204, CVE-2015-0205 |

| 1.0.2 | 22 января 2015 года | |

| 1.1.0 | 25 августа 2016 года | |

| 1.1.0g | 2 ноября 2017 года | |

| 1.1.1 | 11 сентября 2018 года |

|

| 1.1.1a | 20 ноября 2018 года |

|

| 1.1.1b | 26 февраля 2019 года |

|

| 1.1.1c | 28 мая 2019 года |

|

Алгоритмы

- Blowfish, Camellia, DES, RC2, RC4, RC5, IDEA, AES, ГОСТ 28147-89[12]

- Хеш-функции

- MD5, MD2, SHA, MDC-2, ГОСТ Р 34.11-94[12]

- Асимметричные

- RSA, DSA, Diffie-Hellman key exchange, ГОСТ Р 34.10-2001 (34.10-94)[12]

Поддержка алгоритмов ГОСТ появилась в версии 1.0.0, выпущенной 29 марта 2010 года, и была реализована сотрудниками фирмы «Криптоком»[13].

Полезные команды openssl

- Создание ключа для SSL-сертификата. Если не указывать -des3, то он будет без пароля:

# openssl genrsa -des3 -out example.com.key 2048

В случае утери пароля или файла ключа придется пересоздавать сертификат.

- Генерация CSR-запроса:

# openssl req -new -key example.com.key -out example.com.csr

Имя домена на который создается запрос прописывается в Common Name - example.com, A challenge password и An optional company name вводить не нужно (просто нажимаем enter).

- Убрать пароль с ключа (необходимо когда сертификат ставится в конфигурацию Apache, иначе он при запуске будет просить пароль):

# openssl rsa -in example.com.key -out example.com-nopass.key -passin stdin

и вводим пароль с консоли (либо -passin pass:supersecretpassword что считается менее безопасным)

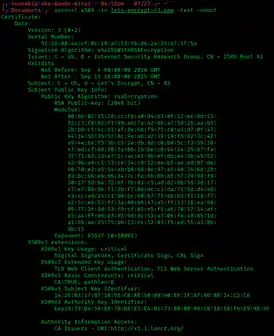

- Прочитать содержимое CSR-файла в более удобном для чтения текстовом виде:

# openssl req -noout -text -in example.com.csr

Известные уязвимости

Уязвимость в реализации дистрибутива Debian

В Debian версии 0.9.8c-1 к OpenSSL был применён патч, преднамеренно повреждавший генератор случайных чисел. Эта версия OpenSSL была включена в релиз Debian 17 сентября 2006. Все ключи, сгенерированные через эту версию генератора, и все данные, зашифрованные такими ключами, могут считаться скомпрометированными. Проблема была исправлена в версии 0.9.8c-4etch3 дистрибутива Debian 4.0; в версии 0.9.8g-9 дистрибутива Debian 5.0.

Heartbleed bug

7 апреля 2014 года было объявлено о критической уязвимости OpenSSL 1.0.2-beta и всех версий OpenSSL 1.0.1, кроме 1.0.1g. Уязвимость связана с расширением TLS Heartbeat и позволяет считывать до 64Кб оперативной памяти приложения с каждым heartbeat-запросом.[18] В списке CVE она значится под номером CVE-2014-0160.

Уязвимость существует с 31 декабря 2011 года; уязвимый код был распространён с выпуском версии OpenSSL 1.0.1 14 марта 2012 года. Читая оперативную память веб-сервера, атакующий может получить доступ к конфиденциальной информации как сервера, так и пользователей, позволяя перехватить приватные ключи, cookies и пароли. На момент объявления около 17 % из полумиллиона защищённых веб-серверов предполагались уязвимыми.

Форки

LibreSSL

После обнаружения уязвимости Heartbleed разработчики проекта OpenBSD объявили о создании форка OpenSSL на основе ветки 1.0.1g под названием LibreSSL[14]. Акцент разработчиков сделан на устранение ошибок, удаление излишней функциональности, повышение защищённости и повышение читаемости кода.

Примечания

- The openssl Open Source Project on Open Hub: Languages Page — 2006.

- Free Software Directory

- https://mta.openssl.org/pipermail/openssl-announce/2021-December/000212.html — 2021.

- Change license to the Apache License v2.0 · openssl/openssl@1513331 · GitHub

- OpenSSL для QNX4 (недоступная ссылка). СВД Встраиваемые Системы. Архивировано 10 февраля 2012 года.

- OpenSSL - Project Newsflash (недоступная ссылка). OpenSSL Software Foundation. Дата обращения: 25 ноября 2012. Архивировано 26 февраля 2013 года.

- r. r.

- OpenSSL 1.x Changelog (недоступная ссылка). OpenSSL Software Foundation. Дата обращения: 25 ноября 2012. Архивировано 26 февраля 2013 года.

- OpenSSL 1.0.2 Changelog. OpenNET. Дата обращения: 26 января 2012.

- OpenSSL Foundation, Inc. OpenSSL 1.1.1 Is Released - OpenSSL Blog (англ.). www.openssl.org. Дата обращения: 12 сентября 2018.

- Changes between 1.1.1 and 1.1.1a.

- GOST engine для OpenSSL 1.0

- Поддержка ГОСТ в разрабатываемой версии OpenSSL 1.0.0 Архивировано 11 февраля 2011 года. на сайте фирмы «Криптоком».

- Проект OpenBSD представил LibreSSL, форк OpenSSL. OpenNET. Дата обращения: 26 ноября 2015.

- Компания Google представила BoringSSL, форк OpenSSL. OpenNET. Дата обращения: 26 ноября 2015.

Ссылки

- OpenSSL.org

- Win32 версия OpenSSL, slproweb.com

- Win64 версия OpenSSL, slproweb.com

- IA64, Alpha, VAX версия OpenSSL для OpenVMS , polarhome.com

- статья «Использование OpenSSL», opennet.ru

- Перевод на русский некоторых команд OpenSSL, omsk.lug.ru

- OpenSSL на Xgu.ru — перевод OpenSSL Command Line HOWTO на русский язык